〈勒索病毒〉變種升級 今恐爆第二波 「想哭2.0」更兇猛

鉅亨網新聞中心

勒索軟件「WannaCry」(想哭) 肆虐全球,英國一位年僅 22 歲的網絡安全專家發現「kill switch」(鎖死鍵) 功能,暫時防止病毒繼續擴散,成為輿論關注焦點。但他受訪時警告,駭客將試圖破壞相關功能,感染更多電腦,更指新一輪攻勢可能最快在今 (15) 日展開。病毒已出現變種「WannaCry 2.0」,傳播速度更快。

香港《文匯報》綜合外電消息,這位來自英國西南部、任職網絡安全公司 Kryptos Logic 的網安專家未透露自己的名字,僅以其微博 twitter 賬戶名「MalwareTech」自稱。他 11 歲時迷上電腦科技,自學成才,放棄攻讀大學,改而在科技網誌撰文和編寫軟件。

他表示,上周五 (12 日) 看到英國國家醫療服務系統 (NHS) 等多家機構受網絡攻擊的報導後,開始研究勒索軟件的樣本,發現每次惡意病毒感染電腦後,會試圖聯繫一個特定網址,但這域名並沒註冊。於是他試試花費 8 英鎊 (約 311 元新台幣) 註冊,來看哪些電腦會聯繫他,讓他掌握病毒擴散的程度,並無意中找到病毒中隱藏的 kill switch 開關,停止病毒傳播。

與此同時,美國網絡安全公司 Proofpoint 的 28 歲研究員赫斯亦着手研究,同樣發現了勒索軟件內的 kill switch 功能,他和 MalwareTech 其後分享雙方發現,聯手制止病毒擴散。赫斯形容,全球網絡安全專家發揮團隊合作精神,應該同被視作英雄。不過赫斯警告,駭客可能會推出沒有 kill switch 的新版本軟件,可能在這一兩天或本周內再發動類似網絡攻擊。

MalwareTech 正和同事蒐集受入侵的 IP 位址名單,交給執法部門,通知電腦遭感染但仍未知情的用家,他指駭客正嘗試升級勒索軟件,堵塞 kill switch 漏洞。勒索病毒導致受害人檔案被鎖,但美國國土安全部表示,向駭客繳付贖金不代表他們會解鎖檔案,只會令駭客取得銀行資料等私隱。

大陸傳媒也引述國家網絡與信息安全信息通報中心緊急通報,已變種的「WannaCry 2.0」已出現,與之前版本不同,變種版取消了 kill switch,無法通過註冊域名來阻止其傳播,而且傳播速度可能更快,促請網民盡快升級微軟視窗系統,已感染病毒的電腦應立即斷網,避免進一步傳播。

駭客研究網站 The Hacker News 引述網絡安全企業卡巴斯基分析師報道,他們的團隊發現一些沒有 kill switch 的病毒版本,除非全部高危電腦已更新系統,否則新一波攻勢會更難阻止。

「WannaCry」勒索病毒波及近 100 個國家,台灣受攻擊程度全球第 4 慘!它毒鎖定超過 10 萬台計算機,要求計算機主人支付 300 至 600 美元才能拿回數據。

美國總統川普 (Donald Trump) 已下令下令國土安全顧問博塞特 (Tom Bossert) 召集包括聯邦調查局 (FBI) 及國家安全局 (NSA) 等國安高層開會,為事件提供對策。《金融時報》分析指,目前數據顯示,仍有超過 130 萬個電腦系統有潛在機會受 WannaCry 攻擊。

趨勢科技表示,這波勒索病毒已讓全球企業損失 10 億美元。面臨勒索病毒在全球範圍持續擴散的威脅,趨勢科技建議台灣各個使用者,立即執行以下操作以防止勒索病毒攻擊。

第一,立即使用隨身碟、外接硬碟或者雲端空間,備份重要資料。

第二,關閉 Windows 系統的 445 等危險通訊埠,關閉網路共用資料夾。

第三,不要點擊來路不明的網站和檔案等。

第四,修補相關漏洞,針對微軟 EternalBlue 安全性修補程式的安裝可點此:

https://technet.microsoft.com/zh-tw/library/security/ms17-010.aspx

而 Windows XP、Windows 8 等系統的使用者,可以點擊這裡下載安裝修補程式:

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012598

第五,如果使用者的電腦已遭攻擊,請記住千萬不要乖乖繳納贖金,這是無用之舉。

第六,開啟電腦作業系統的 Windows Update,隨時升級系統與修補漏洞。

周一上班防勒索蠕蟲 六步驟可自保

聯合報 記者史榮恩╱即時報導

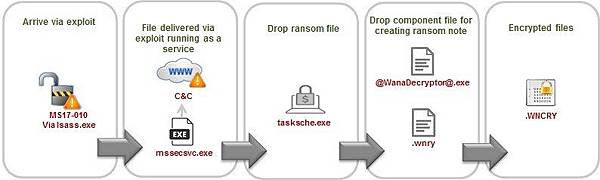

利用周末期間橫掃全球的勒索蠕蟲「WannaCry/Wcry」,是第一隻結合蠕蟲擴散行為大規模擴散、遂勒索之利的勒索蠕蟲,目前於各地都有傳出嚴重受害案例。

周一上班如何自保?以下是趨勢科技的建議:

【中央社/台北15日電】

WannaCry勒索病毒在全球範圍持續擴散,為避免週一上班上學後成為受災戶,網路安全廠商趨勢科技提供關閉感染途徑445連接埠的5個參考步驟,及企業員工與一般用戶的注意事項。

由於此次勒索病毒透過掃描Windows作業系統的445連接埠來感染電腦,以下為關閉445通訊埠的參考步驟。

第一,從控制台中選擇「Windows防火牆」,並點選左方「進階設定」。

第二,於「輸入規則」點選右鍵選擇「新增規則(N)…」。

第三,選擇建立「連接埠(O)」的規則,並輸入要關閉的445,務必使用半型輸入。

第四,選擇「封鎖連線」,並建議於所有網路環境套用規則。

第五,針對規則命名,建議名稱可與事件或規則內容有關,避免忘記其用途,例如:TrendMicro_WCRY_445_Block。

此外,趨勢科技也建議企業員工與一般用戶立即執行以下操作,避免病毒攻擊。

第一,立即使用隨身碟、外接硬碟或者雲端空間,備份你的重要資料。

第二,關閉Windows系統的445通訊埠,關閉網路共用資料夾。

第三,不要點擊來路不明的網站和檔案等。

第四,修補相關漏洞,微軟EternalBlue安全性修補程式的安裝可點此,而Windows XP、Windows 8等系統的使用者,可以點擊這裡下載安裝修補程式。

第五,請務必注意,如果你的電腦遭攻擊,千萬不要乖乖繳納贖金,這是無用之舉。

第六,開啟電腦作業系統的Windows Update,隨時升級系統與修補漏洞。

「WannaCryWcry」勒索病毒感染途徑。圖/趨勢科技提供

FROM聯合新

|